El ataque "Pharming" y el malware DNSChanger

Hace unos meses que se encontró un nuevo malware denominado DNSChanger que dio bastante que hablar con titulares como “Ordenadores de todo el mundo podrían quedarse sin internet el 8 de marzo” o “El FBI podría "cortar" Internet el 8 de marzo”.

Lo cierto es que la operación se ha retrasado hasta el 9 de Julio de 2012 por lo que si tu equipo está infectado no podrá navegar a partir de la fecha ya que no será capaz de resolver los nombres de los dominios. Esto se debe a que el FBI apagará por completo toda la red de servidores de los atacantes. Para comprobar si tu equipo está infectado INTECO ha desarrollado la Web dnschanger.eu. El buscador de Internet más popular también ha querido colaborar por lo que Google avisará a sus usuarios afectados por DNSChanger.

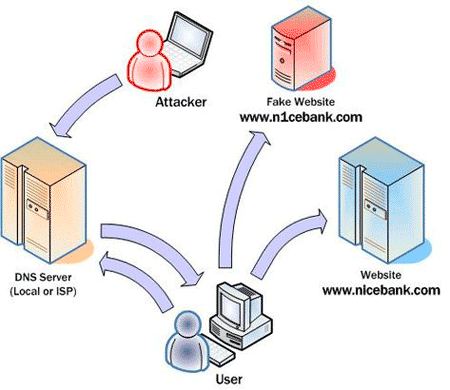

El malware en cuestión buscaba modificar los servidores DNS para redirigir a la víctima hacía sitios controlados por el atacante. De este modo podrían hacer ataques de phishing o forzar la visita de sitios infectados para explotar otras vulnerabilidades del equipo de la víctima y así hacerlo participe de una botnet.

A este tipo de ataques se le denomina “Pharming”. Lo que se busca en este tipo de ataques es suplantar directamente los servidores DNS de la víctima modificando la configuración de red o modificando el archivo hosts de manera a introducir nuevas resoluciones de nombres para así redirigir el tráfico hacía los servidores del atacante. El archivo hosts se puede encontrar en la ruta:

# WINDOWS

C:/Windows/system32/drivers/etc/hosts

# LINUX

/etc/hosts